- Հեղինակ Jason Gerald gerald@how-what-advice.com.

- Public 2023-12-16 11:18.

- Վերջին փոփոխված 2025-01-23 12:20.

Ձեր տվյալների շտեմարանի հաքերային հարձակումներից ապահով լինելու լավագույն միջոցը մտածել է որպես հաքերի նման: Եթե դուք հաքեր եք, ինչպիսի՞ տեղեկատվություն եք փնտրում: Ինչպե՞ս ստանալ այդ տեղեկատվությունը: Կան տվյալների բազաների տարբեր տեսակներ և դրանք կոտրելու տարբեր եղանակներ, սակայն հակերների մեծ մասը կփորձի գտնել արմատային գաղտնաբառը կամ գործարկել տվյալների բազայի հայտնի շահագործումներ: Դուք կարող եք կոտրել տվյալների շտեմարանները, եթե ծանոթ եք SQL հայտարարություններին և հասկանում եք տվյալների բազայի հիմունքները:

Քայլ

Մեթոդ 1 -ից 3 -ը ՝ SQL ներարկման օգտագործումը

Քայլ 1. Գտեք տվյալների բազայի խոցելի կողմերը:

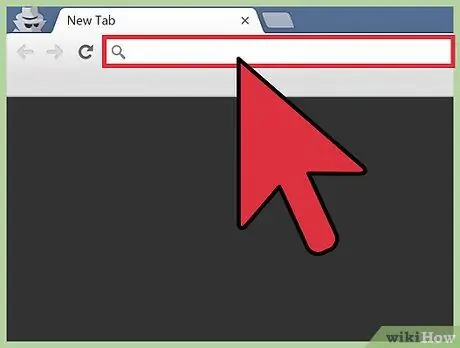

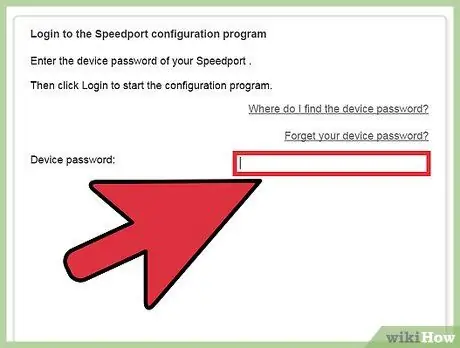

Դուք պետք է հասկանաք տվյալների բազայի հայտարարությունները, որպեսզի կարողանաք օգտագործել այս մեթոդը: Գնացեք տվյալների շտեմարանի վեբ մուտքի էկրան ձեր վեբ դիտարկիչում և մուտքագրեք օգտվողի անվան վանդակում '(միայնակ մեջբերումներ): Կտտացրեք «Մուտք»: Եթե տեսնում եք սխալի հաղորդագրություն, որն ասում է «SQL Բացառություն. Մեջբերված տողը ճիշտ չի ավարտված» կամ «անվավեր բնույթ», դա նշանակում է, որ տվյալների բազան խոցելի է SQL- ի նկատմամբ:

Քայլ 2. Գտեք սյունակների քանակը:

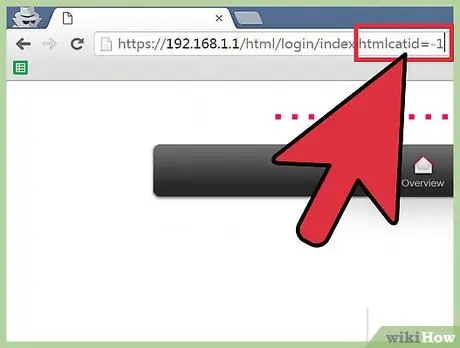

Վերադարձեք տվյալների բազայի մուտքի էջ (կամ ցանկացած այլ URL, որը ավարտվում է «id =» կամ «catid =») և կտտացրեք դիտարկիչի հասցեի տուփին: URL- ի վերջում սեղմեք բացատը և մուտքագրեք

պատվիրել 1 -ով

ապա սեղմեք Enter: Թիվը հասցրեք 2 -ի և սեղմեք Enter: Շարունակեք թվեր ավելացնել մինչև սխալի հաղորդագրություն չստանաք: Սյունակի համարը իրականում այն սխալի մասին հաղորդագրություն առաջացրած համարից առաջ մուտքագրված թիվն է:

Քայլ 3. Գտեք այն սյունակը, որն ընդունում է հարցումը (հարցում):

Theննարկչի հասցեի տուփի URL- ի վերջում փոխեք

կատիդ = 1

կամ

id = 1

Դառնում է

կատիդ = -1

կամ

id = -1

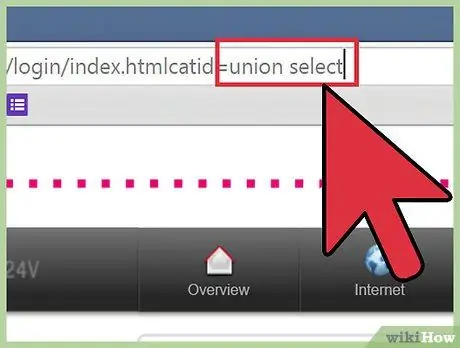

. Կտտացրեք բացատը և մուտքագրեք

միություն ընտրել 1, 2, 3, 4, 5, 6

(եթե կա 6 սյունակ): Թվերը պետք է դասավորված լինեն մինչև սյունակների ընդհանուր թիվը, և յուրաքանչյուր թիվը բաժանված է ստորակետով: Կտտացրեք Enter և կտեսնեք յուրաքանչյուր սյունակի համարները, որոնք ընդունել են հայտը:

Քայլ 4. Տեղադրեք SQL հայտարարությունը սյունակում:

Օրինակ, եթե ցանկանում եք իմանալ, թե ով է ներկայիս օգտվողը և ներարկումը դնել 2 -րդ սյունակում, id = 1 -ից հետո հեռացրեք URL- ի ամբողջ տեքստը և սեղմեք բացատը: Դրանից հետո տիկ

միություն ընտրել 1, concat (օգտվող ()), 3, 4, 5, 6--

. Կտտացրեք Enter և էկրանին կտեսնեք տվյալների բազայի ընթացիկ օգտանունը: Օգտագործեք ցանկալի SQL քաղվածքը `տեղեկատվություն վերադարձնելու համար, օրինակ` օգտվողների անունների և գաղտնաբառերի ցանկը կոտրելու համար:

Մեթոդ 2 3 -ից ՝ տվյալների բազայի արմատային գաղտնաբառի կոտրում

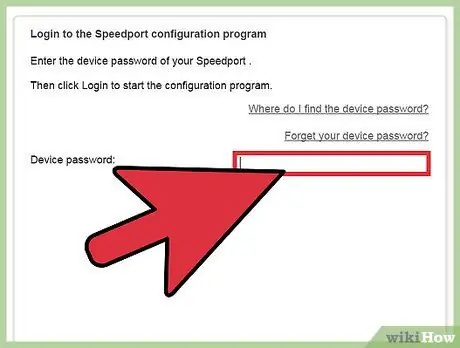

Քայլ 1. Փորձեք մուտք գործել որպես արմատ ՝ սկզբնական (կանխադրված) գաղտնաբառով:

Որոշ տվյալների շտեմարաններ չունեն սկզբնական արմատային (ադմինիստրատորի) գաղտնաբառ, այնպես որ հնարավոր է կարողանաք մաքրել գաղտնաբառի տուփը: Որոշ շտեմարաններ ունեն սկզբնական գաղտնաբառեր, որոնք հեշտությամբ կարելի է ձեռք բերել ՝ տվյալների բազայի տեխնիկական աջակցության ծառայության ֆորումում որոնելով:

Քայլ 2. Փորձեք սովորաբար օգտագործվող գաղտնաբառ:

Եթե ադմինիստրատորը հաշիվը կողպում է գաղտնաբառով (ամենայն հավանականությամբ), փորձեք սովորական օգտվողի անուն/գաղտնաբառի համադրությունը: Որոշ հաքերներ գաղտնաբառերի ցուցակներ են հրապարակում հանրային միջոցներին, որոնք նրանք կոտրում են ՝ օգտագործելով աուդիտի գործիքները: Փորձեք օգտվողի անվան և գաղտնաբառի տարբեր համակցություններ:

- Հուսալի կայք, որն ունի համապատասխան գաղտնաբառերի ցանկ ՝

- Միանգամից մեկ գաղտնաբառ փորձելը կարող է որոշ ժամանակ տևել, բայց արժե փորձել ավելի կտրուկ մեթոդների դիմելուց առաջ:

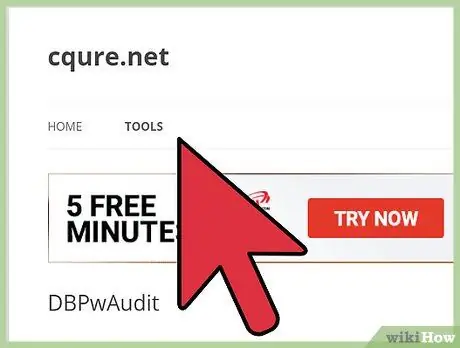

Քայլ 3. Օգտագործեք աուդիտի գործիքներ:

Դուք կարող եք օգտագործել տարբեր սարքեր ՝ բառարանում փորձելու հազարավոր բառակապակցություններ և կոպիտ ուժի տառեր/թվեր/խորհրդանիշներ, մինչև գաղտնաբառի ճեղքվածքը:

-

Գործիքները, ինչպիսիք են DBPwAudit- ը (Oracle- ի, MySQL- ի, MS-SQL- ի և DB2- ի համար) և Access Passview- ը (MS Access- ի համար), գաղտնաբառի աուդիտի հանրաճանաչ գործիքներ են և կարող են օգտագործվել տվյալների բազաների մեծ մասի համար: Կարող եք նաև Google- ի միջոցով որոնել ձեր տվյալների շտեմարանին հատուկ գաղտնաբառերի ստուգման վերջին գործիքները: Օրինակ, փորձեք որոնել

գաղտնաբառի աուդիտի գործիք oracle db

- եթե ցանկանում եք կոտրել Oracle- ի տվյալների բազան:

- Եթե տվյալների բազա ընդունող սերվերի վրա հաշիվ ունեք, կարող եք տվյալների բազայի գաղտնաբառի ֆայլում գործարկել հեշ կոտրիչ ծրագիր, ինչպիսին է John the Ripper- ը: Հեշ ֆայլի գտնվելու վայրը կախված է դրա հետ կապված տվյալների բազայից:

- Ներբեռնեք ծրագրեր միայն վստահելի կայքերից: Օգտագործելուց առաջ ուշադիր ուսումնասիրեք սարքը:

Մեթոդ 3 -ից 3 -ը ՝ գործարկելով տվյալների շտեմարանի շահագործումը

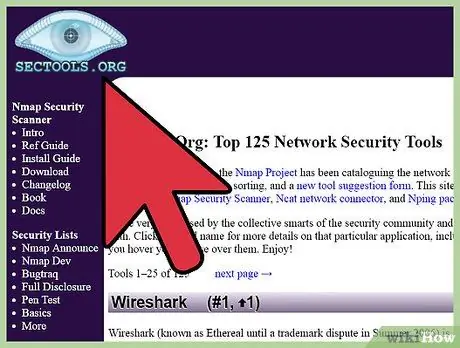

Քայլ 1. Գտեք շահագործման համար գործարկելու համար:

Secttools.org- ը փաստաթղթավորում է անվտանգության գործիքները (ներառյալ շահագործումները) ավելի քան 10 տարի: Այս գործիքներն, ընդհանուր առմամբ, վստահելի են և լայնորեն կիրառվում են աշխարհի ադմինիստրատորների կողմից անվտանգության համակարգի փորձարկման համար: Նայեք այս կայքի «Շահագործում» տվյալների բազային կամ այլ վստահելի կայքերին գործիքներ կամ այլ տեքստային ֆայլեր, որոնք կօգնեն ձեզ օգտագործել տվյալների բազայի անվտանգության համակարգի թույլ կետերը:

- Մեկ այլ կայք, որը շահագործում է փաստաթղթերը, www.exploit-db.com է: Այցելեք կայք և կտտացրեք Որոնման հղմանը, այնուհետև փնտրեք տվյալների բազայի տեսակը, որը ցանկանում եք կոտրել (օրինակ ՝ «oracle»): Տրված վանդակում մուտքագրեք Captcha ծածկագիրը և կատարեք որոնում:

- Համոզվեք, որ ուսումնասիրում եք ցանկացած շահագործում, որը ցանկանում եք փորձել պարզել, թե ինչպես լուծել ցանկացած խնդիր, որը կարող է առաջանալ:

Քայլ 2. Գտեք զգայուն ցանցեր ՝ օգտագործելով զգեստապահությունը:

Ուորդրիվինգը մեքենա վարելն է (կամ հեծանիվ վարելը կամ զբոսնելը) մի շրջակայքում ՝ ցանցի սկանավորման գործիքով (օրինակ ՝ NetStumbler կամ Kismet), թույլ անվտանգություն ունեցող ցանցեր փնտրելու համար: Այս մեթոդը տեխնիկապես անօրինական է:

Քայլ 3. Օգտագործեք տվյալների բազայի շահագործումները թույլ անվտանգության ցանցերից:

Եթե դուք անում եք մի բան, որը չպետք է անեիք, ապա ավելի լավ է դա չանեք ձեր մասնավոր ցանցից: Օգտագործեք բաց անլար ցանցը, որը հայտնաբերվել է վերահսկման ընթացքում և գործարկել հետազոտված և ընտրված շահագործումները:

Խորհուրդներ

- Միշտ պահեք զգայուն տվյալները firewall- ի հետևում:

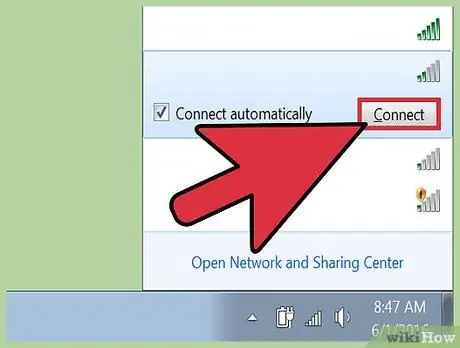

- Համոզվեք, որ անլար ցանցը գաղտնաբառով եք պաշտպանում, որպեսզի պահապանները չկարողանան օգտագործել ձեր տնային ցանցը շահագործումը գործարկելու համար:

- Հարցրեք խորհուրդներ այլ հաքերներից: Երբեմն, հաքերային լավագույն գիտությունը չի տարածվում ինտերնետում:

Գուշացում

- Հասկացեք ձեր երկրում ցանցահենության օրենքներն ու հետևանքները:

- Երբեք մի փորձեք անօրինական մուտք գործել ձեր սեփական ցանցի մեքենաներին:

- Ձեռք բերված տվյալների շտեմարան մուտք գործելը անօրինական է: