- Հեղինակ Jason Gerald gerald@how-what-advice.com.

- Public 2023-12-16 11:18.

- Վերջին փոփոխված 2025-01-23 12:20.

Ինտերնետը ստեղծվել է հարմարության համար, և ոչ թե անվտանգության համար: Եթե դուք ինտերնետում այնքան եք զբաղվում, որքան միջին մարդը, հավանականությունը մեծ է, որ շատերը կարող են հետևել ձեր ճամփորդության սովորություններին լրտեսող ծրագրերի, սցենարների և նույնիսկ տեսախցիկների միջոցով: Այս տեղեկատվության շնորհիվ աշխարհի ցանկացած մարդ կարող է պարզել, թե ով եք դուք, որտեղ եք ապրում և այլ կարևոր անձնական տվյալներ:

Ինտերնետում այլ մարդկանց հետևելու երկու եղանակ կա.

- Տեղադրելով չարամիտ ծրագիր անմիջապես համակարգչի վրա:

- Լսելով, թե ինչ է փոխանակվում ՝ օգտագործելով ցանցի ցանկացած մասի հեռակա սերվերներ:

Քայլ

Մեթոդ 1 -ը ՝ 2 -ից. Չարամիտ ծրագրերից խուսափելը

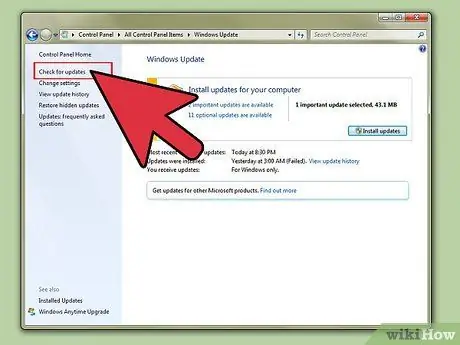

Քայլ 1. Թարմացրեք օպերացիոն համակարգը (օպերացիոն համակարգ / ՕՀ):

Այլ մարդկանց համար ձեր մասին ամեն ինչ հետևելու և գրանցելու ամենահեշտ ձևը լրտեսող ծրագրերի/վիրուսների տեղադրումն է կամ ձեր համակարգչում ավտոմատ կոտրումը: Համակարգչի ՕՀ-ի կանոնավոր թարմացմամբ, օպերացիոն համակարգի մատակարարը կարող է անվտանգության համակարգը արդիական պահել կրիտիկական տարածքներում `կանխելու անվտանգության խոցելիության ավտոմատացված շահագործումները և լրտեսող ծրագրերը անօգուտ կոդի վերածելու համար:

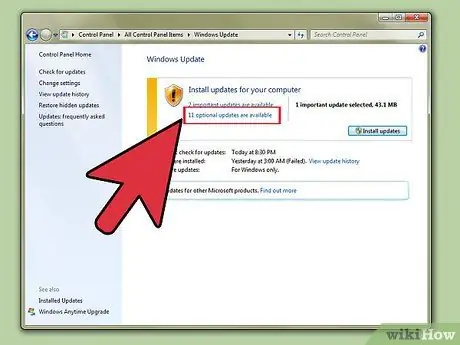

Քայլ 2. Keepրագիրը պահեք վերջին տարբերակի վրա:

Updatesրագրի թարմացումներն արվում են օգտվողի հարմարավետությունը բարձրացնելու և տարբեր հնարավորություններ ավելացնելու համար: Այնուամենայնիվ, թարմացումներ են կատարվում նաև ծրագրի սխալները շտկելու համար: Կան բազմաթիվ տեսակի ոջիլներ; ոմանք ցուցադրում են միայն տեսողական արտեֆակտներ, մյուսները կխոչընդոտեն ձեզ գովազդվող ինչ -որ բան անելուց, իսկ ոմանք կարող են օգտագործվել հեռահար և ավտոմատացված հաքերների կողմից `ձեր համակարգիչը գրավելու համար: Առանց տիզերի, հեռահար հարձակումները չեն կարող կատարվել:

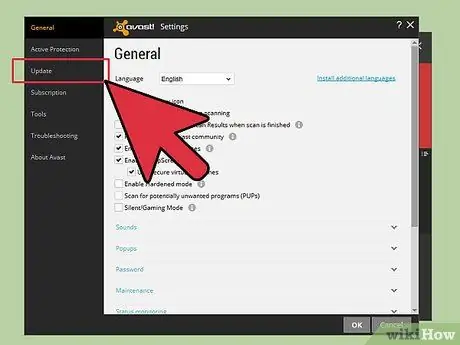

Քայլ 3. Պարբերաբար թարմացրեք հակավիրուսը և այն ակտիվ պահեք MS Windows- ում:

Եթե հակավիրուսային ստորագրության տվյալների բազան չի թարմացվում, որոշ վիրուսներ դեռ կարող են ճեղքվել: Եթե հակավիրուսը չի գործում ֆոնային ռեժիմում և կանոնավոր կերպով չի ստուգում համակարգը, ապա տեղահանեք ձեր հակավիրուսային ծրագիրը: Նկատի ունեցեք, որ հակավիրուսային ծրագրերը սովորաբար փնտրում են վիրուսներ, լրտեսող ծրագրեր, արմատային փաթեթներ և ճիճուներ: Լրտեսող ծրագրերի դեմ ուղղված հատուկ ծրագրերը սովորաբար այնքան էլ արդյունավետ չեն:

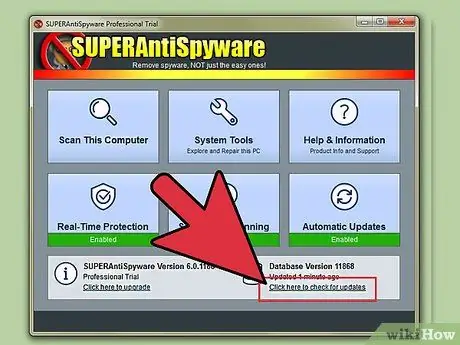

Քայլ 4. Օգտագործեք միայն մեկ եզակի հակավիրուսային ծրագիր, որը միացված է:

Լավ հակավիրուսային ծրագիրը պետք է շատ ուշադիր վերահսկի համակարգիչը: Լավագույն սցենարի դեպքում ծրագրերից մեկը մյուս հակավիրուսային ծրագիրը սխալմամբ կդնի վիրուսի հետ: Ամենավատ դեպքում չարամիտ ծրագրերի դեմ պայքարի յուրաքանչյուր ծրագիր կարգելափակի միմյանց աշխատանքը: Եթե ցանկանում եք օգտագործել մեկից ավելի հակավիրուսներ, թարմացրեք տվյալների բազան, անջատեք համակարգիչը ինտերնետից, ամբողջությամբ անջատեք հիմնական հակավիրուսը և գործարկեք երկրորդ հակավիրուսը միայն «ըստ պահանջի» ռեժիմում: Հետո, գուցե, ստացաք կեղծ դրական հիմնական հակավիրուսի մասին: Մի անհանգստացեք, սա նորմալ է: Գործարկեք հիմնական հակավիրուսը և կարող եք սովորականից օգտագործել համակարգիչը: Malwarebytes- ը հիանալի լրացուցիչ պաշտպանության ծրագիր է `լրացնելու ձեր հակավիրուսը:

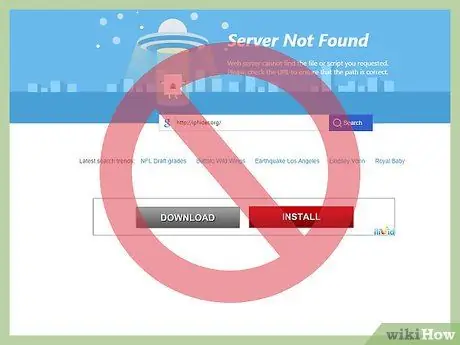

Քայլ 5. Փորձեք չբեռնել այլ բան, քան պաշտոնական կայքերը (բոլոր ՕՀ) կամ վստահելի պահեստները (Linux/BSD/MacOS):

Օրինակ, եթե ցանկանում եք ներբեռնել VLC Media Player- ը, այն ձեռք բերեք պաշտոնական կայքից (նախ որոնեք այն Google- ում կամ այցելեք www.videolan.org/vlc/): Երբեք մի օգտագործեք ոչ պաշտոնական կայքի հղումներ, նույնիսկ եթե հակավիրուսը վտանգի նշաններ չի ցույց տալիս:

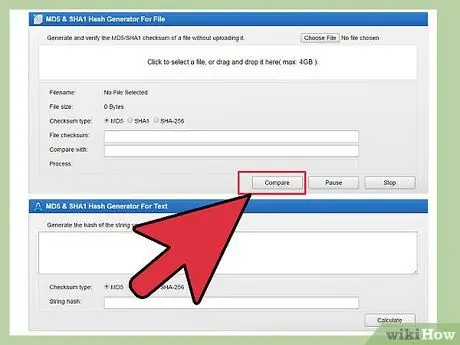

Քայլ 6. Հնարավորության դեպքում ստուգեք երկուական ստորագրությունը:

Դուք կարող եք այցելել այս կայքը `օրինակներ և վիքի հոդվածներ կարդալու համար: Խնդրում ենք նկատի ունենալ, որ md5- ն այլևս իրագործելի չէ, ուստի խորհուրդ ենք տալիս օգտագործել sha256: Հիմնականում ձեր նպատակը ֆայլից ստորագրություն ստեղծելն է (օրինակ ՝ ծրագրի տեղադրող/տեղադրող): Այս ստորագրությունները տրվում են պաշտոնական կայքերում կամ վստահելի շտեմարաններում: Ֆայլ ներբեռնելիս կարող եք ինքներդ ստեղծել այս ստորագրությունը ֆայլից հատուկ ծրագրով: Այնուհետև կարող եք այն համեմատել կայքի ստորագրության հետ. եթե դրանք ճիշտ նույնն են, ապա դուք ունեք լավ տեղադրող: Հակառակ դեպքում, հնարավոր է, որ դուք ներբեռնել եք վիրուս պարունակող կեղծ տեղադրիչ կամ ներբեռնումը ձախողվել է (ինչ էլ որ լիներ, համոզվելու համար անհրաժեշտ կլինի նորից ներբեռնել ֆայլը): Linux- ի բաշխումների մեծ մասում այս գործընթացը կատարվում է ինքնաբերաբար և *BSD- ում այն օգտագործում է ցանկացած փաթեթի կառավարիչ ՝ առանց որևէ հատուկ գործողություն պահանջելու: Windows- ում դուք պետք է ձեռքով ստուգեք այն:

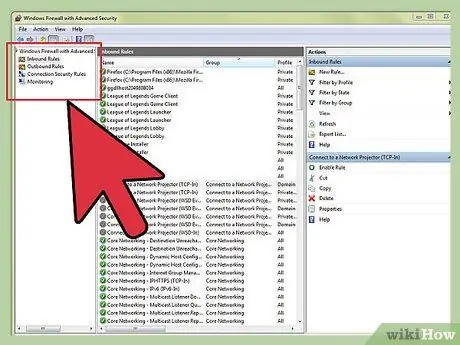

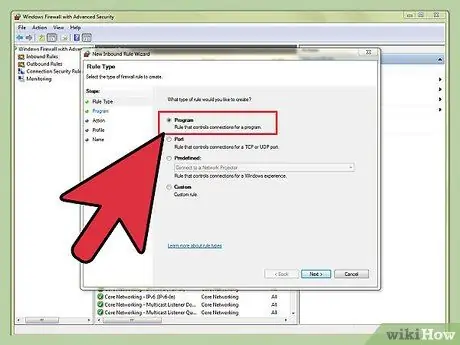

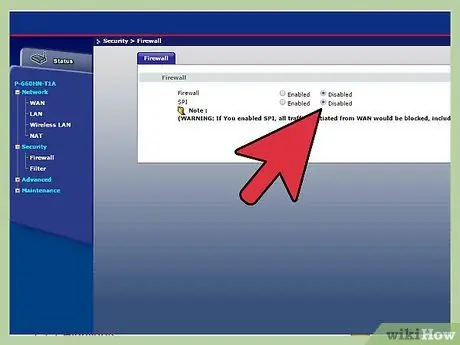

Քայլ 7. Օգտագործեք firewall:

Linux/*BSD- ի համար ինտեգրված են երկու լավ firewall (համապատասխանաբար netfilter/iptables և pf): MS Windows- ի համար դուք պետք է փնտրեք լավ firewall: Դուք պետք է հասկանաք, որ firewall- ը նման է երթևեկի փոփոխիչին մեծ կայանի մեջտեղում, որը պարունակում է բազմաթիվ գնացքներ (ցանցային տվյալներ), հարթակներ (նավահանգիստներ) և ռելսեր (հոսքեր): Սարքը չի կարող ինքն իրեն բեռնել և կարիք ունի ինչ -որ մեկի օգնության (ծառայություն կամ դևոն, այսինքն ՝ ծրագիր, որը աշխատում է հետին պլանում և լսում է որոշակի նավահանգիստ): Առանց որևէ մեկի օգնության ծառայությունը ոչինչ չէր անի, նույնիսկ եթե գնացքը հասներ հարթակ: Հիշեք, որ firewall- ը պատ կամ դարպաս չէ, այլ անջատիչ է (firewall- ը կարող է շատ ավելին անել, քան պարզապես թույլատրել կամ արգելափակել տվյալների հոսքը): Այնուամենայնիվ, մի մոռացեք, որ դուք չեք կարող վերահսկել ելքային միացումները (եթե դուք ամեն ինչ արգելափակեք կամ միացրեք համակարգիչը), բայց դեռ կարող եք մուտքագրել ելքային տվյալները: Լրտեսող ծրագրերի մեծ մասը գտնում է firewall- երը շրջանցելու միջոց, բայց չի կարող թաքցնել իր գործունեությունը, և ավելի հեշտությամբ կարող եք գտնել լրտեսող ծրագրեր, որոնք տվյալներ են ուղարկում հեռավոր սերվերին 933 նավահանգստում, նույնիսկ եթե դուք չեք օգտագործում այն գտած IMAP ծրագիրը, որը թաքնված է ինտերնետում: Explorer- ը մշակում և ուղարկում է տվյալներ 443 նավահանգստում, որն օգտագործվում է ամեն օր: Եթե կարող եք մուտք գործել ստանդարտ firewalls (netfilter/iptables և PF), պարզապես մուտքագրեք ցանկացած ելքային տվյալ և արգելափակեք բոլոր մուտքային տվյալները, բացառությամբ գոյություն ունեցող և հարակից կապերի: Մի մոռացեք թույլ տալ ամեն ինչ loopback (lo) սարքում; Այն անվտանգ է և պահանջվող:

Քայլ 8. Օգտագործեք այն միայն նշելու համար, եթե ձեր firewall- ը քաղաքացիություն չունի:

Դուք չեք կարող խելամտորեն արգելափակել մուտքային տվյալները: Խուսափեք մեկ հավելվածի զտումից, քանի որ այն ծանրաբեռնված է, անօգուտ և ապահովում է անվտանգության կեղծ զգացում: Լրտեսող ծրագրերի մեծ մասն այսօր ամրացնում է իր վնասակար ծածկագիրը վստահելի ծրագրին, որը ենթադրվում է, որ օգտագործվում է ինտերնետ մուտք գործելու համար (սովորաբար Internet Explorer) և գործարկվում է այդ հավելվածով: Երբ Internet Explorer- ը փորձում է միանալ ինտերնետին, firewall- ը կպահանջի ձեր հաստատումը: Եթե պատասխանել եք «այո» (այո), լրտեսող ծրագրերը կկարողանան որևէ բան ուղարկել 80 և 443 նավահանգիստների միջոցով ՝ ձեր իրական տվյալների հետ միասին:

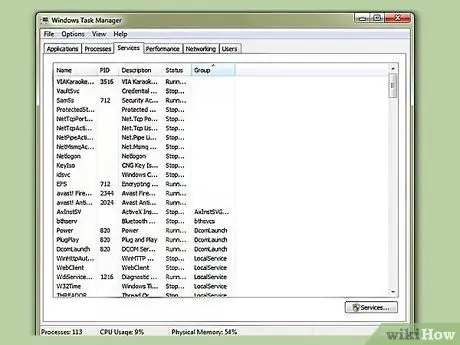

Քայլ 9. Ստուգեք, թե որ ծառայություններն են (նաև հայտնի են որպես դևեր):

Ինչպես արդեն նշվեց, եթե հարթակում գնացքը բեռնող չկա, ոչինչ չի կարող պատահել: Դուք սերվեր չեք. Ձեզ հարկավոր չէ ծառայություն, որպեսզի կարողանաք դրսում քայլել և լսել: (զգուշացեք, Windows/Linux/MacOS/BSD ծառայությունների մեծ մասը ՊԱՐՏԱԴԻՐ է և դրսում մի՛ լսեք) Հնարավորության դեպքում անջատեք անօգուտ ծառայությունները կամ արգելափակեք firewall- ին միացված նավահանգիստների բոլոր տվյալների հոսքերը (օրինակ ՝ կարող եք արգելափակել մուտքն ու ելքը այս նավահանգստում, եթե դուք չեք օգտագործում Windows- ի բաժնետոմսերը: Հիշեք, որ ծառայության սխալները լայն բացված դարպաս են ձեր համակարգիչը հեռակա կարգով վերահսկելու համար: Եթե ծառայությունը այնտեղ չէ կամ արգելափակված է firewall- ով, ձեր համակարգիչը կարող է Դուք չեք կարող կոտրվել հեռակա կարգով: Կարող եք նաև փորձել nmap- ի նման նավահանգիստների սկանավորման ծրագիր `որոշելու, թե որ նավահանգիստներն արգելափակել կամ որ ծառայություններն անջատել (նույն արդյունքը):

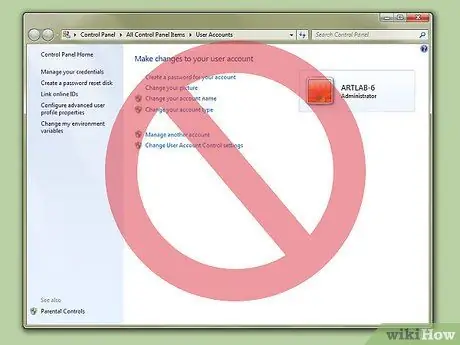

Քայլ 10. Փորձեք չօգտագործել ադմինիստրատորի հաշիվ:

Թեև Windows Vista- ում և Seven- ում դա ավելի լավ է, բայց եթե օգտագործում եք ադմինիստրատորի հաշիվ, բոլոր ծրագրակազմերը կկարողանան պահանջել ադմինիստրատորի իրավունքներ, ներառյալ չարամիտ ծրագրերը, եթե գործարկվեն անզգուշությամբ: Եթե դուք ադմինիստրատոր չեք, լրտեսող ծրագրերը ստիպված կլինեն ավելի շատ ջանքեր գործադրել ձեր համակարգիչ մուտք գործելու համար: Առնվազն, եթե դուք սովորական օգտվող եք, լրտեսող ծրագրերը կարող են փոխանցել ձեր տվյալները, բայց ոչ այլ օգտվողներին: Լրտեսող ծրագրերը չեն կարողանա օգտվել համակարգի օգտակար մասերից ՝ տվյալներ փոխանցելու համար, ինչը ավելի դյուրին կդարձնի ձեր համակարգչից հեռացումը:

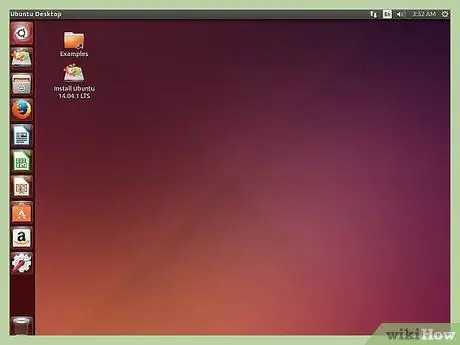

Քայլ 11. Անցեք Linux- ին, եթե համակարգչի կարիք չունեք խաղեր խաղալու կամ հատուկ ծրագրակազմ օգտագործելու համար:

Մինչ օրս հայտնի է, որ մի քանի չարամիտ ծրագրեր են հարձակվում Linux- ի վրա, և բոլորն էլ վաղուց անջատված են անվտանգության թարմացումների շնորհիվ: Երկուական տվյալները վերցված են ստուգված, ստորագրված և վավերական պահոցներից: Ձեզ անհրաժեշտ չէ հակավիրուս, և կարող եք ստանալ բազմաթիվ անվճար, բաց կոդով և որակյալ ծրագրեր ՝ ձեր ընդհանուր կարիքները բավարարելու համար (Firefox, Chrome, Inkscape, GIMP, Pidgin, OpenOffice, FileZilla, FFmpeg (օգտագործվում է գրեթե յուրաքանչյուր աուդիո/վիդեո փոխարկիչում Windows- ի համար), Ghostscript (օգտագործվում է յուրաքանչյուր գոյություն ունեցող PDF փոխարկիչում), XChat և շատ այլ ծրագրեր, որոնք ի սկզբանե մշակվել են Linux- ում և այնուհետև ներմուծվել են Windows, քանի որ դրանք այնքան լավն էին):

Մեթոդ 2 -ից 2 -ը. Կանխել ուրիշների կողմից ձեր կապը թաքցնելը

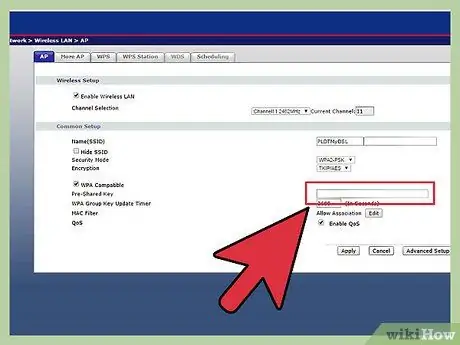

Քայլ 1. Համոզվեք, որ ցանցը չի կարող մուտք գործել առանց ձեր իմացության կամ անջատված է:

Քայլ 2. Համոզվեք, որ ձեր անլար ցանցը կոդավորված է նվազագույն WPA-TKIP կամ առավելագույն WPA (2) -CCMP կամ WPA2-AES- ով:

Ներկայումս WEP կոդավորումը կամ ընդհանրապես կոդավորումը դեռ վտանգավոր է և չպետք է արվի:

Քայլ 3. Փորձեք սերֆ չանցնել վստահված անձանց միջոցով:

Եթե ձեզ ստիպում են վստահված անձ օգտագործել, հիշեք, որ դուք ստիպված եք վստահել անծանոթին, ով կառավարում է օգտագործված վստահված անձը: Այս անձը կարող է մուտք գործել և պահել այն ամենը, ինչ դուք ուղարկում/ստանում եք իր վստահված անձի միջոցով: Այն նույնիսկ կարող է ապակոդավորել տվյալ պրոտոկոլը, որը դուք օգտագործում եք (օր. ՝ HTTPS, SMTPS, IMAPS և այլն), երբ դուք զգոն չեք: Եթե այո, ապա այս անձը կարող է ստանալ ձեր կրեդիտ քարտի համարը և այլն: Շատ ավելի ապահով է հնարավորության դեպքում օգտագործել HTTPS, քան կասկածելի վստահված անձեր օգտագործել:

Քայլ 4. Հնարավորության դեպքում օգտագործեք կոդավորումը:

Սա միակ միջոցն է `ապահովելու համար, որ ձեզանից և հեռակա սերվերից բացի ոչ ոք չի կարող հասկանալ ուղարկվող և ստացված տվյալները: Հնարավորության դեպքում օգտագործեք SSL/TLS, հեռու մնացեք սովորական FTP- ից, HTTP- ից, POP- ից, IMAP- ից և SMTP- ից (օգտագործեք SFTP, FTPS, HTTPS, POPS, IMAPS և POPS): Եթե ձեր դիտարկիչն ասում է, որ վկայագիրը սխալ է, անմիջապես հեռացեք կայքից:

Քայլ 5. Փորձեք չօգտագործել IP- թաքցնելու ծառայությունները:

Այս ծառայությունը իրականում վստահված անձ է: Ձեր բոլոր տվյալները կանցնեն այս վստահված անձի միջոցով, որպեսզի նրանք կարողանան մուտք գործել և պահել ամեն ինչ: Այս ծառայությունը կարող է նաև տրամադրել կեղծ վեբ էջեր ՝ ձեր զգայուն տեղեկատվությունը ստանալու և նույնիսկ այն ուղղակիորեն իրական կայքում օգտագործելու համար, որպեսզի չհասկանաք, որ անծանոթ մարդկանց զգայուն տեղեկատվություն եք տվել:

Խորհուրդներ

- Մի բացեք անծանոթների նամակներ:

- Մի բացեք կցորդները նամակների մեջ, եթե դրանք վստահելի անձից չեն և բովանդակությունը բացատրված չէ

- Վեբ ոջիլները հիանալի միջոց են ՝ հետևելու, թե որ կայքեր այցելել: Շատ ընդարձակումներ կարող են ազատվել դրանից, ինչպես Ghostery- ը Chrome- ի և Firefox- ի համար:

- Եթե խաղում եք առցանց խաղ, որը պահանջում է բաց նավահանգիստ, սովորաբար ավելի ուշ կարիք չկա այն փակել: Հիշեք, եթե ծառայություն չկա, սպառնալիքը զրո է: Խաղից դուրս գալով, ոչ ոք այլևս չի լսում բաց նավահանգիստը, կարծես փակված լինի:

- Մեկ կայք միայնակ չի կարող հետևել ձեր IP- ին մեկ այլ կայքում:

- Եթե դուք օգտագործում եք կայքի հաճախորդ, կարգավորեք այն այնպես, որ էլփոստը ցուցադրվի պարզ տեքստով (ՉԻ HTML- ով): Եթե չեք կարող կարդալ նամակը, ապա ամբողջ էջը HTML պատկեր է, որն ամենայն հավանականությամբ գովազդ կամ սպամ է:

- Երբեք համակարգիչ մի դրեք DMZ- ում; միայն ձեր ցանցի մարդիկ կարող են օգտագործել բացերը: Եթե դուք գտնվում եք DMZ- ում, ձեր ցանցը ուղղակիորեն ինտերնետն է:

- Երբեք միաժամանակ մի օգտագործեք լրտեսող ծրագրերի ապահովման դետեկտորներ:

- Ձեր IP- ն անիմաստ է հաքերների համար:

- Վեբ կայքերի սեփականատերերը չեն կարող պատշաճ կերպով հետևել ձեզ ՝ օգտագործելով ձեր IP հասցեն. շատ դեպքերում ISP- ն IP հասցեն դինամիկ կերպով է տալիս: IP հասցեն ժամանակ առ ժամանակ կփոխվի, և ISP- ն միակն է, ով գիտի, թե ով եք դուք: Տեխնիկապես, ISP- ն չի կարողանա մուտք գործել և նույնականացնել բոլորին:

- Ինչպես նշում է անունը, IP հասցեն հասցե է: Պարզապես այն պատճառով, որ հասցեն հայտնի է, չի նշանակում, որ տունը հեշտ է թալանել: Նույնը IP հասցեների դեպքում:

- Բաց նավահանգիստը (firewall- ի ներսում), առանց խափանված ծառայության, որը լսում է տվյալ նավահանգստի հետևում, անիմաստ է հաքերների համար: